アプリを作って完成したときの達成感って、本当に格別なものがあります。

ですが、そこで満足して「動いた!」で終わらせると、悪意あるユーザの攻撃対象になりかねません。

実務では「作ると同時に、悪意ある人がいる前提で設計する」ことが当たり前です。

ここでは、最近話題になったアサヒGHDのランサムウェア被害を踏まえて、所見を書きます。

プログラマーの心得や、Webアプリ作成時に特に気をつけたいセキュリティ対策の考え方も最後に触れます。

いま話題のアサヒGHD被害(2025年9月29日発生)

2025年9月29日、アサヒGHDがランサムウェアによるサイバー攻撃を受け、システム障害が発生しました。

一時は多くの工場が停止し、店頭での品薄や出荷遅延といった影響が出たことが報じられています。

現在は一部で稼働再開しているものの、通常通りの出荷にはまだ戻っていないと伝えられています。

ランサムウェアとは、システムをロックしたりデータを暗号化して使用不能にし、「解除する代わりに身代金を払え」「重要情報を公開するぞ」と脅すソフトウェアのこと。一言で言えば「データを人質に取る攻撃」です。独立行政法人 情報処理推進機構(IPA)も、ランサムウェアを年々増加する脅威として警告しており、企業側の対策が急務になっています。

最も多い侵入経路のひとつ:VPN機器からの侵入

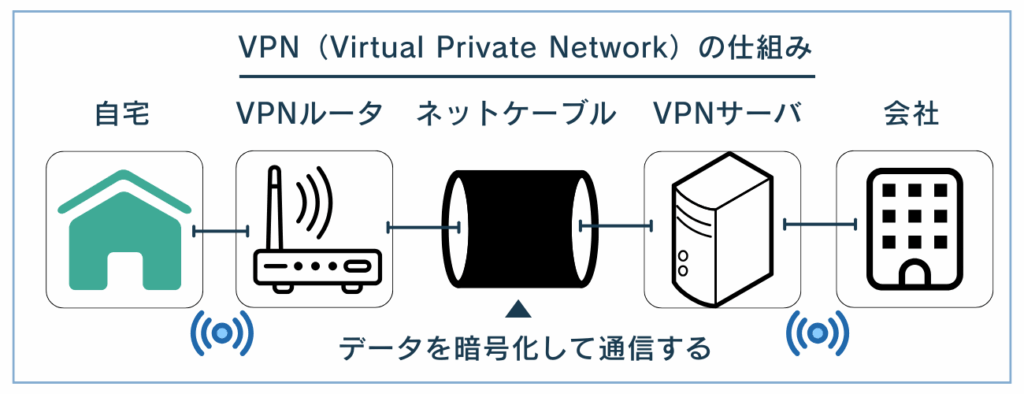

ランサムウェアの侵入経路として特に多いのが、VPN機器経由の侵入です。

ここで言う「VPN機器」とは、単純に社内LANとインターネットの境界に置かれる暗号化装置だけでなく、VPN接続を許可するソフトウェアや、VPN機能を持つルーターなども含みます。

テレワークや拠点間接続の普及でVPNの導入が急速に進みましたが、その分「攻撃者に狙われやすい経路」になってしまった面があります。

VPNを起点にした侵入手口は大きく分けて2つです。

1)機器やソフトの欠陥を突く経路

既知の欠陥が放置されているVPN機器は、攻撃者にとって格好の侵入口になります。

必要なアップデートを怠ると、侵入されるリスクが高まります。

2)認証情報の悪用(資格情報の流出)

既にどこかから盗まれたログイン情報(ID/パスワードやAPIキーなど)を使ってVPNへ不正ログインするケース。

第三者からの売買などで資格情報が流出すると、攻撃者はあっさり社内ネットワークに入れてしまいます。

加えて、内部関係者(従業員や協力者)が情報を抜いて外部に渡す・売るというケースも実際に起きています。外部技術力だけでなく「内部の人間」が関与するパターンは特に厄介です。

(所感)

- 日常的にいろんなサイトを見ていますが、驚くほどセキュリティが甘い実装を見かけます。大手でも同様で、フォームやAPIの扱いが雑だと、ちょっとしたスクリプトや大量リクエストで簡単に悪用できてしまうケースがあります。どうか、そういう「やらないで欲しい実装」は絶対に避けてください。

- 今回の攻撃声明を出したグループは国外に拠点があると言われています。認証情報を技術的に盗んだ線は高いと感じます。国際的なサイバー犯罪の流れは速く、個人・企業を問わず情報漏洩リスクは高まっています。

- 日本は製造分野で世界をリードする一方、情報通信分野の競争力に課題があると言われることがあります。優秀なエンジニアは多い反面、セキュリティ基準に到達していない実務者が多数存在していることが弱点だと感じます。だからこそ、開発に携わる人は誰もがセキュリティ知見を深める必要があると考えています。

また、政治面では高市新総理になり、「スパイ防止法案」など法整備の動きに意欲的です。

過去にはスパイ防止法案が国会に提出されたことがあり(約40年前のことです)、当時は廃案になりましたが、特にここにきて同様の法案が話題に上がっているように感じます。

スパイ防止法案など法整備の動きもあり「特定秘密の保護に関する法律」のような仕組みは既にありますが、それだけでは十分とは言えないと僕は考えています。法律の整備は重要ですが、現場の技術力向上と運用の改善も不可欠です。今後の動向は注視していきたいです。

プログラマーとして、日常で意識しておきたいこと(簡潔チェックリスト)

- パスワード管理と多要素認証を全アカウントで設ける。

- 最小権限の原則(Least Privilege)を守る。権限は必要最小限に。

- データの不正持ち出しや不審な振る舞いを監視する。

- 退職・配置転換時の権限剥奪を即時実行する運用を作る。

- 開発時から「不正入力(XSS、SQLインジェクション等)への耐性」を作る(サニタイズ/エスケープ)。

最後に

プログラミングはつくる楽しさが第一ですが、同時に「壊されること」を想定して作るのがプロの仕事です。

被害が出る前にできることはたくさんあります。

学習者には単に作り方を教えるだけでなく、「どういうときに攻撃されやすいか」「攻撃されたときにどう対処するか」まで理解してもらえるようなレッスン構成を心がけていきます。

技術を磨きつつ、セキュリティ意識を日常に取り入れていきましょう。